Haben Sie einen Internetauftritt und nutzen Sie E-Mails? Dann sind diese Themen Ihre Themen. Immer!

Cookie-Button

Was Cookies sind und wie sie eingesetzt werden wird auf verschiedensten Internetseiten (Stiftung Warentest, Datenschutz.org) und in unserer Datenschutzerklärung beschrieben.

Frage:

Warum verwenden manche Homepages keinen Cookie-Button?

Grundsätzlich ist zwischen sog. Session-Cookies und Tracking- oder Analyse-Cookies zu unterscheiden.

Firmen, Institutionen und Arztpraxen, die sich nur auf ihrer Homepage präsentieren und keine Nutzerverhalten analysieren, nutzen ausschließlich Session-Cookies, die nach der Sitzung sofort wieder entfernt werden.

Müssten beispielsweise bei Arztpraxen Patienten, bei jedem Homepageseitenbesuch jedes Mal den Cookie-Button bestätigen, so wäre das nicht nur nervig, sondern würde in der sensiblen und vertraulichen Beziehung zum Arzt ggf. die Frage aufkommen lassen, warum eine Arztpraxis Nutzerdaten analysiert - obwohl sie es gar nicht macht.

In dem Fall auf einen Cookie-Button zu verzichten, das ermöglicht die EU-Verordnung [Abs. 66]:

Kurz gesagt: Werden nur Session-Cookies, die für den technischen Aufbau der Verbindung zwischen dem Provider (Homepage) und dem Browser (Besucher der Homepage) unverzichtbar sind, verwendet, kann auf Cookie-Buttons verzichtet werden.

Kurz gesagt: Jeder kann seinen Browser selber so einstellen, dass Cookies generell abgelehnt werden und somit seinem Willen Ausdruck verleihen.

Wie Sie Ihren Browser diesbezüglich einstellen können, beschreibt der Support der Hersteller:

Cookie-Arten

Es gibt eine Vielzahl von Analyse-Cookies. Über die Web-Adresse einiger Cookies bekommt man Informationen über die Analysefirma.

Frage:

Kann ich sehen, welche Arten von Cookies eine Internetseite verwendet?

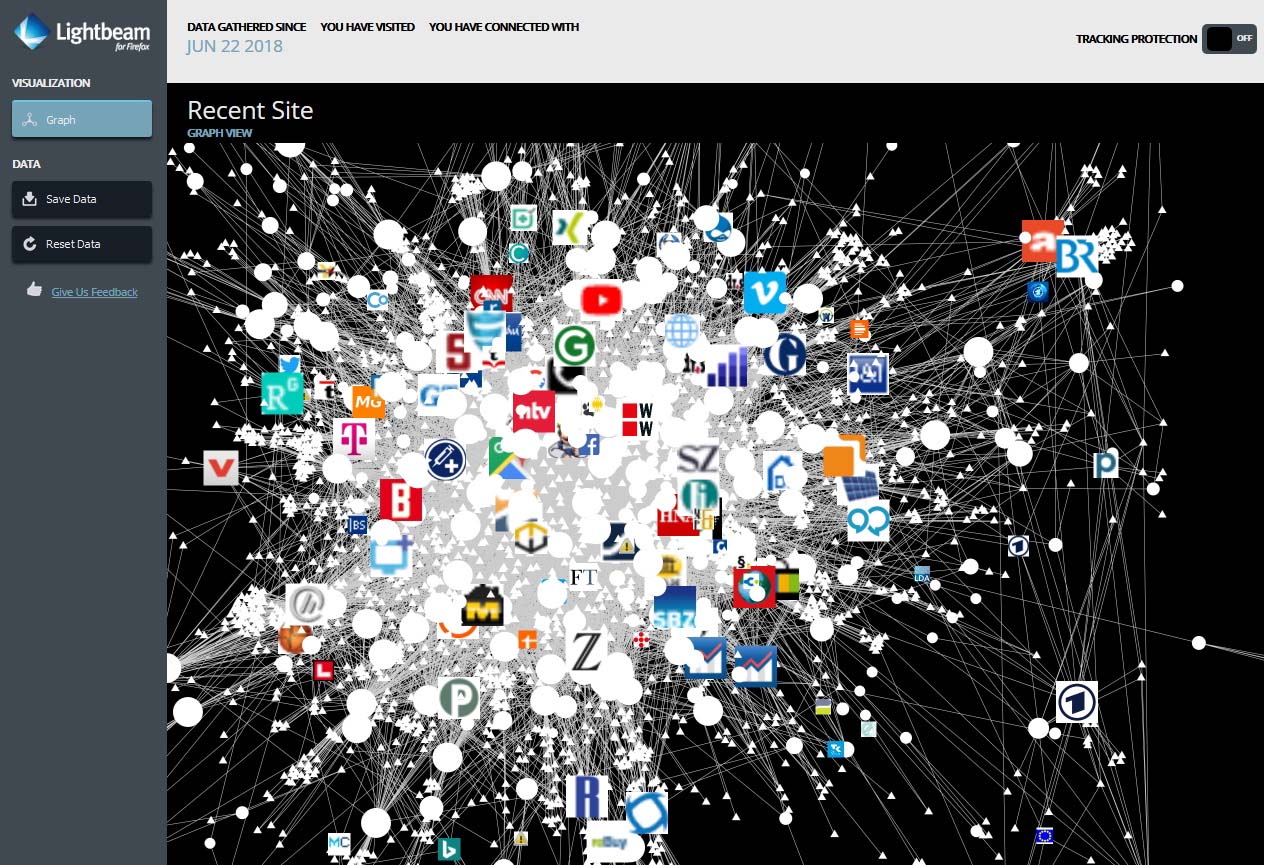

Ligtbeam

Firefox Ligtbeam veranschaulicht welche Analyse-Cookies sich bei einem Internetseitenbesuch "dranhängen". Werden über Tage viele Internetseiten besucht, so sammeln sich bei den Besuchen eine Vielzahl von Cookies an.

Die Cookies in der Darstellung können selbstverständlich wieder bereinigt werden. So, wie man ab und zu gespeicherte Cookies in seinem Browser bereinigen sollte, sofern man sie zugelassen hat.

E-Mail- und Rechnerschutz

Frage:

Interessieren sich Hacker für mich als Privatperson überhaupt? Wollen die nicht nur die Daten von Firmen, Institutionen und Regierungsorganisationen?

Weit gefehlt! Jedes mit dem Internet verbundene Gerät ist für Hacker interessant. Auch Ihr PC und Handy!

Hacker verschlüsseln beispielsweise gern Daten eines gekaperten Gerätes, um vom Besitzer eine Geldzahlung - oder Bitcoins - zu erpressen, um dann die Daten eventuell wieder frei zu geben. Ebenso verwenden Hacker den E-Mail-Account fremder Geräte, um ihn massenhaft zum Versenden von SPAM und Malware zu benutzen und andere Server damit lahm zu legen - um das ebenfalls zu Geld zu machen. Es gibt auch andere Motive.

Aus diesen Gründen ist ein mehrstufiger Schutz notwendig durch:

- Anti-Viren-Programm

- Anti-Viren-Programm mit Firewall

- Anti-Viren-Programm mit E-Mail-Filter

- Anti-Viren-Programm mit Surf-Schutz

- Anti-SPAM-Filter beim E-Mail-Provider

- restriktive E-Mail-Programm-Einstellungen

- SPF-Record-Aktivierung beim Provider

- regelmäßiges Update des Betriebssystems Android, Windows, iOS, macOS, Linux. Das gilt ebenso für Handys!

- Remoteunterstützung in Windows abschalten

- regelmäßige CMS-Updates Ihrer Internetseite

- sichere Passworte auf allen Ebenen verwenden

- ein einfaches Passwort als Gerätenutzer

- ein einfaches Passwort für sein E-Mail-Postfach

- komplizierte Passwörter für Online-Portale

- Vorsicht mit offenen WLAN-Hotspots

- Sicherheitsschulung der Mitarbeiter

Laden Sie sich unsere Sicherheitsregeln als PDF herunter.

E-Mail-Spam

Frage:

Meine Kunden haben Spam-E-Mails mit meiner E-Mailadresse erhalten. Wie kann das sein und was kann ich dagegen tun?

Das ist eine sehr ärgerliche Angelegenheit, weil man alle seine Kundenkontakte anschreiben und sich erklären und den Sachverhalt erläutern muss. Man weiß in der Regel auch nicht, wer solche E-Mails erhalten hat und ob die, die welche erhalten haben nun verärgert sind oder als SPAM-Erfahrene damit umzugehen wissen.

Eine aufklärende, offene Kommunikation ist notwendig. Dazu muss man natürlich selbst wissen wie die Sachverhalte sind. Und man ist darauf angewiesen, dass alle SPAM-Mail-Empfänger nicht gutgläubig alle E-Mails öffnen, sondern bei verdächtigen E-Mails beim vermeintlichen Absender nachfragen oder sie gleich ungelesen löschen.

Zu guter Letzt hat man selbst konsequent alle Sicherheitsregeln anzuwenden.

Kurz gesagt: Man muss die Sicherheitsvorkehrungen leben und zur Gewohnheit werden lassen. Einmal eingerichtet, ist das auch kein Problem.

Wiederholte Frage:

Wie ist es möglich, dass andere E-Mails mit meiner persönlichen E-Mail-Adresse verschicken?

Erst einmal kann sich jeder Ihre E-Mail von Ihrer Homepage kopieren und jeder kann über sein E-Mail-Programm E-Mails als fremde Identität verschicken. Das ist kein Problem!

Sofern Hacker diesen Weg nutzen, machen sie das natürlich nicht manuell, sondern lassen kleine Programme, sog. Bots, auf verschiedene Homepages los. Man kann das verhindern, indem die E-Mail-Adresse auf der eigenen Homepage für Menschen lesbar vorliegt, aber für Bots verschlüsselt werden.

Eine weitere Möglichkeit ist, dass Ihr Adressbuch von einem Trojaner ausgelesen worden ist oder Ihre E-Mail-Adresse in einer Rundmail enthalten war und auf dem Weg einer unverschlüsselten Verbindung mitgelesen worden ist.

Wiederholte Frage:

Was kann ich dagegen tun, dass Fremde mit meiner E-Mail-Adresse Nachrichten versenden?

Prüfen Sie bei Ihrem Provider, ob der Mailserver einen sogenannten "SPF-Eintrag" im DNS zulässt. Mit dem Einschalten des "SPF-Record" wird sichergestellt, dass E-Mails mit Ihrem Absender nur von Ihrer Domain versendet werden. Nachrichten, die Fremde mit Ihrer E-Mail-Adresse von einem anderen Domainserver versuchen zu versenden, werden gelöscht. Unerwünschte SPAM-Nachrichten kommen nicht mehr bei Ihren Kunden und Klienten an.

Halten Sie alle Sicherheitsvorkehrungen im eigenen Interesse und im Interesse aller anderen ein.

Passwörter

Passwörter sind wie verschiedene Schlüssel, die man benutzt, um z.B. seine Haustür, seinen Kleiderschrank, seine Geldkassette oder seinen in der Hauswand eingebauten Safe zu öffnen.

So wie die Schlüssel oder die Schösser je nach Wertigkeit des Inhalts einfach oder sehr kompliziert gearbeitet sind, so einfach oder kompliziert (und lang) sollten Passwörter sein.

Das Passwort für Ihre Bankkarte hat nur eine vierstellige PIN-Nummer, weil davon ausgegangen wird, dass Sie sie immer bei sich haben und sich sonst niemand daran ausprobieren kann. Ähnlich ist es auch mit dem Zugangspasswort für Ihr Handy, Ihr Windows-Nutzerkonto oder für den Zugang zu Ihrem lokalen E-Mail-Programm.

Sehr viel länger und komplizierter sollten alle Ihre Passworte sein, die Sie Im Internet für den Zugang zu Portalen (Provider, Bank, Amazon, Kundenportal der Bahn, FTP-Zugang usw.) und für Ihre E-Mail-Adresse verwenden.

Frage:

Warum sollte auch meine E-Mail-Adresse ein sehr sicheres Passwort haben?

Weil Ihr E-Mail-Postfach bei Ihrem Provider nicht nur über ein Mail-Programm von Ihrem persönlichen Gerät, sondern von jedem Ort der Welt mit Internetzugang über einen Webmailer erreichbar ist. Damit steht zwischen Ihrer persönlichen Kommunikation und dem Rest der Welt nur ein Passwort. Da verhält sich so, als wäre Ihr Stahlsafe nicht versteckt im Haus in der Wand eingemauert, sondern in Ihrem Vorgarten aufgestellt und jeder könnte dort heimlich seine Schlüssel dran ausprobieren.

Frage:

Wie soll jemand herausfinden, dass mein Passwort "JuleDubisttoll" lautet?

Das ist der falsche Denkansatz! Es interessiert niemanden, dass gerade SIE sich ein solches Passwort ausgedacht haben.

Es geht darum, dass jeder beispielsweise Ihre E-Mail-Adresse auf Ihrer Homepage ermitteln kann oder sie von woanders her kennt. Im Gegensatz zum Safe-im-Vorgarten-Beispiel probieren Hacker unbemerkt mit sehr schnellen Computern und einem automatisch arbeitenden Programm über einen Webmailer alle denkbaren Wortkombinationen am "Schloss" aus, um sich einzuloggen. Wie PW-Cracker genau arbeiten, können Sie hier nachlesen.

Frage:

Wie soll ich mir die ganzen Passworte merken? Vor allem, wenn sie mindestens 8 Zeichen lang, Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen enthalten sollen?

Die kurze Antwort lautet: Gar nicht!

Und was ist die Lösung?

Die beste Lösung ist, sich ein sicheres Schlüsselbund als Software zu installieren, aus dem man die langen, komplizierten Passwörter abrufen kann. Keepass ist ein solches Programm. Es sammelt und verwaltet Passwörter zentral und schützt diese durch Sicherheitsmechanismen.

Der Grundgedanke ist, dass alle öffentlichen Zugänge mit sehr starken Passworten abgesichert sein müssen, Passworte für lokale Zugänge einfacher sein dürfen und das Zugangspasswort für die Schlüsselbundsoftware lang, aber merkbar sein sollte und ggf. auch schriftlich im Privatbereich hinterlegt sein darf. Die Wahrscheinlichkeit, dass jemand zu Ihrem Privatbereich Zugang bekommt und dann die versteckte Aufzeichnung findet, bleibt als kleines Restrisiko.

Dabei ist davon auszugehen, dass alle vom Menschen erdachten Passworte eher als unsicher einzustufen sind. Wer sichere Passworte sucht, benutzt Passwortgeneratoren. Meist sind solche PW-Generatoren auch in einer Schlüsselbundsoftware enthalten.

Meta-Suchmaschinen

Frage:

Wenn ich mir Gedanken über Analyse-Cookies mache, sollte ich mir dann auch überlegen, welche Datenspuren ich bei der Nutzung von Suchmaschinen hinterlasse?

Ja! Es ist bekannt, dass nicht nur Facebook, sondern auch Suchmaschinenanbieter im großen Stil jede Art von Informationen über ihre Nutzer speichern. Auch Amazon gehört mittlerweile in diese Kategorie, einfach weil sich Millionen von Menschen dort suchend und kaufend bewegen.

Hinzu kommt, dass durch Cookies, Tracker und ähnliche Programme ausspioniert wird, wie sich der Nutzer sonst noch im Internet verhält. Dabei lässt sich mit der aufgenommenen Datenvielfalt und Datenmenge aus der individuellen Nutzung des Internets ein persönliches Nutzerprofil erstellen. Das wird an Dritte verkauft und beispielsweise von Online-Marketern genutzt.

D.h., wer keine Cookies in seinem Browser zulässt, um somit sein Nutzerverhalten nicht registrieren zu lassen, der wird sich sicherlich auch darüber Gedanken machen, welche Suchmaschine er zu welchem Zweck nutzen möchte. Demjenigen wird empfohlen zwischen den Suchmaschinen Google, Bing, Yahoo**, AOL**, Ask.com, Yandex (** = Suche mit Bing) öfter zu wechseln oder in Deutschland die Meta-Suchmaschine MetaGer zu nutzen.

Schulungen zur DSGVO

Frage:

Warum soll die Europäische Datenschutzgrundverordnung ein Segen für jeden Verbraucher sein? Sie macht mir als Unternehmer doch nur unnötige Arbeit!

Facebook ist in dem Zusammenhang in den letzten Jahren ins öffentliche Bewusstsein gerückt und die großen Suchmaschinenanbieter haben wir im letzten Absatz erwähnt. Die persönlichen Daten der Menschen sind weltweit eine Ware geworden. Leider zeigt sich, dass die persönlichen Daten nicht nur als Wertschöpfung im Business der Unternehmen interessant sind, sondern, insbesondere in den Sozialen Medien, auch zur politischen Einflussnahme genutzt werden. Deshalb sollte jeder Mensch das Recht haben selbst darüber entscheiden zu können, welche Daten er preisgeben möchte und sollte auch darüber Auskunft erhalten wie Firmen und Global Player die registrierten und gespeicherten Daten verwenden. Die Rechte des Einzelnen werden mit der DSGVO nachdrücklich gegenüber übermächtigen, datensammelnden, multinationalen Firmen gestärkt.

Für kleine Unternehmen erscheinen die damit verbundenen Datenschutzpflichten als ein großes Ärgernis, weil das Thema komplex ist und die Erfüllung der Pflichten unüberwindbar erscheinen.

In Wirklichkeit ist das aber nicht so!

Wie die Ausführungen auf dieser Seite zeigen, liegen die meisten Sicherheitsmaßnahmen im eigenen Interesse des Unternehmens. Sind die erfüllt, ist nicht nur das Unternehmen geschützt, sondern hat man auch schon einen Großteil der DSGVO erfüllt. Zusätzlich sind dann noch einige Formalien zu erfüllen, die jedoch machbar sind und deren Erarbeitung ebenso das eigentlichen Interesse des Unternehmens unterstützen, eben weil damit auch Unternehmens-Knowhow geschützt wird. Zugegeben: Die Zusammenhänge erschließen sich oft erst, wenn man sich einmal damit beschäftigt und sich an die Arbeit macht.

Dabei unterstützen wir Sie und dafür bieten wir Ihnen einen Überblick und auch Mitarbeiterschulungen an.

Packen Sie es an!